Inversión en ciberseguridad: cómo optimizar el gasto y alcanzar el nivel de protección adecuado

Si su organización empieza ahora a destinar presupuesto a proteger sus sistemas, aquí encontrará una guía clara para entender en qué áreas conviene priorizar, cómo evitar gastos innecesarios y qué estrategias permiten alcanzar un nivel de protección adecuado sin sobredimensionar la inversión.

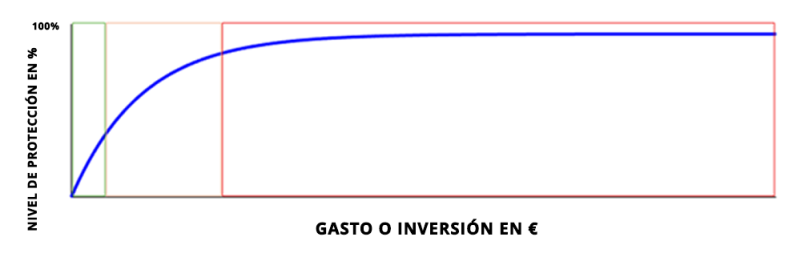

En ciberseguridad existe una creencia muy extendida: cuanto mayor es la inversión en ciberseguridad, mayor es el nivel de protección. Sin embargo, la realidad técnica y operativa demuestra que esta relación no es tan sencilla. Desde LIDER IT, como expertos en ciberseguridad y gestión del riesgo, observamos a diario que la relación entre el gasto en seguridad informática y el nivel real de protección no es lineal, sino que presenta fases de crecimiento acelerado, ralentización y saturación.

Comprender cómo funciona esta relación es fundamental para tomar decisiones estratégicas de inversión en ciberseguridad, alineadas con el riesgo real del negocio, los activos críticos y los objetivos de cada organización.

La curva de rendimiento decreciente en la inversión en ciberseguridad

Este gráfico representa la relación entre la inversión en ciberseguridad y el gasto corriente (eje horizontal) y el nivel de protección (eje vertical) para una PYME.

En el tramo inicial o de baja madurez, con inversiones relativamente contenidas, una empresa puede pasar de un escenario de alto riesgo a un nivel de protección aceptable.

- Copias de seguridad aisladas y verificadas

- Antivirus y EDR gestionado

- Control de accesos y políticas de contraseñas robustas

- Formación en ciberseguridad para empleados

Estas medidas permiten mejorar de forma notable el nivel de seguridad con un coste moderado, reduciendo de manera significativa la superficie de ataque.

En la zona intermedia, donde la curva va perdiendo pendiente y se comienzan a notar con más intensidad los rendimientos decrecientes. El aumento de la inversión trae una protección proporcionalmente menor que en la primera fase. En esta fase se contemplan acciones del estilo:

- Monitorización continua

- MFA en toda la organización

- Gestión de identidades

- Planes de continuidad

En el tramo superior o de alta madurez, a medida que el nivel de protección en ciberseguridad aumenta, cada euro adicional invertido aporta una mejora marginal menor. Llegado un punto, lograr incrementos adicionales exige inversiones muy elevadas en tecnología avanzada, procesos complejos y personal altamente especializado.

- SOC y SIEM

- Arquitecturas Zero Trust

- Personal altamente especializado

- Procedimientos, normalmente a través de sistemas de gestión, ENS, NIS2, ISO27000, etc.

De esta forma, un incremento del 20% en la inversión y el gasto en seguridad trae incrementos muy superiores al 20% en una empresa muy poco protegida y muy inferiores a ese 20%, en una empresa muy protegida.

Este comportamiento se explica porque:

- El riesgo cero en ciberseguridad no existe

- Los ciberataques evolucionan constantemente

- El factor humano nunca puede eliminarse por completo

- Los entornos IT son cada vez más complejos e interconectados

Por ello, el objetivo no debe ser alcanzar el 100 % de seguridad, sino identificar el punto óptimo de la curva de protección para cada empresa.

Análisis de riesgos en ciberseguridad: confidencialidad, integridad y disponibilidad

Para definir ese punto óptimo de inversión, es imprescindible realizar un análisis de riesgos en ciberseguridad, basado en los tres pilares fundamentales de la seguridad de la información:

- Confidencialidad: impacto de una fuga o acceso no autorizado a la información

- Integridad: consecuencias de la alteración o manipulación de los datos

- Disponibilidad: efectos de una interrupción de los sistemas o servicios

No todas las empresas ni todos los sistemas tienen las mismas prioridades. Por ejemplo:

- En una empresa industrial, la disponibilidad de los sistemas suele ser crítica.

- En despachos profesionales o entidades financieras, la confidencialidad de la información es prioritaria.

- En el sector sanitario, la integridad, confidencialidad y disponibilidad son esenciales para la seguridad de las personas.

Por ello, la inversión en ciberseguridad debe responder a estos riesgos reales y no a modas tecnológicas ni a soluciones aisladas.

Niveles de protección en ciberseguridad y controles necesarios

Desde LIDER IT defendemos que la protección debe construirse de forma progresiva, asociando cada nivel de madurez a controles de seguridad específicos. A modo orientativo:

- Copias de seguridad verificadas y aisladas

- Antivirus y EDR gestionado

- Cortafuegos y segmentación de red

- Gestión de identidades y accesos (MFA)

- Actualización y parcheo sistemático

- Monitorización y detección de incidentes

- Formación y concienciación de usuarios

- Planes de continuidad y recuperación ante desastres

- Auditorías y pruebas de seguridad

- Gobernanza, procedimientos y mejora continua

Implantar soluciones avanzadas como SOC, SIEM o Zero Trust sin haber consolidado los niveles básicos suele traducirse en costes elevados con un retorno limitado en seguridad.

Priorizar la inversión según la criticidad de los activos

No todos los activos deben protegerse al mismo nivel. Una estrategia madura de ciberseguridad exige responder a preguntas clave:

- ¿Qué sistemas sostienen la operatividad de la empresa?

- ¿Qué información está regulada o es crítica?

- ¿Qué procesos no pueden detenerse?

En función de estas respuestas, cada empresa debe decidir dónde invertir primero en ciberseguridad y hasta qué punto avanzar en la curva de protección. La ciberseguridad debe entenderse como una inversión basada en riesgos, no como un gasto homogéneo.

Nivel mínimo de ciberseguridad según el sector

Nivel medio-alto, con foco en disponibilidad y continuidad.

El objetivo no es igualar a todos, sino alcanzar el nivel de ciberseguridad adecuado para cada modelo de negocio.

Conclusión: invertir mejor en ciberseguridad, no simplemente invertir más

Una estrategia eficaz de ciberseguridad no consiste en invertir más, sino en invertir mejor.

Por un lado, debemos realizar un análisis de riesgos para comprender la curva de rendimiento decreciente y asignar el presupuesto allí donde realmente reduce el riesgo.

Para lograrlo, es fundamental equilibrar dos elementos:

- El nivel de protección que su organización necesita, determinado por un análisis de riesgos.

- La capacidad presupuestaria para afrontarlo con la máxima garantía posible.

Ahora bien, lo que realmente debe determinar la inversión en seguridad no es únicamente el análisis de riesgos, sino el análisis de impacto. Es decir: qué ocurriría si la empresa sufre un ataque y cuáles serían sus consecuencias reales.

El AARR (Análisis de Amenazas, Riesgos y Requisitos) es un ejercicio muy técnico y, sin embargo, el BIA (Business Impact Analysis) sí consigue alinear de forma clara negocio y sistemas.

Su objetivo principal es determinar qué nivel de inversión es necesario para responder adecuadamente ante un incidente:

Otro punto crítico es la identificación y valoración correcta de los activos esenciales de la empresa: datos, servicios, procesos clave, infraestructura, etc.

Esta valoración permite establecer un umbral lógico de inversión, ya que no tiene sentido gastar más en proteger un activo de lo que ese activo realmente vale para el negocio.

Por eso, invertir más en ciberseguridad no es solo una cuestión de eficiencia:

es una cuestión de proteger el valor real de su empresa.

Aquí es donde entra Ciberlogic, la empresa especializada en ciberseguridad del Grupo LIDER IT.

Como partners, LIDER IT Consulting y Ciberlogic acompañamos a las organizaciones en un proceso estructurado y orientado a resultados:

Si su empresa se encuentra en una fase inicial de inversión en ciberseguridad, puede solicitar un presupuesto para un análisis de riesgos y análisis de impacto completando el siguiente formulario.

Contáctenos, estaremos encantados de atenderle

¿Por qué LIDER IT Consulting?

-

Experiencia+40 años en el sector con + 1.500 clientes satisfechos

-

AsesoramientoGuiamos al cliente en la adopción de nuevas tecnologías y productos

-

CompromisoRespondemos con honestidad a las necesidades de cada negocio

-

PersonalizaciónNos adaptamos al tamaño, sector y necesidades ofreciendo un servicio único

-

CalidadControles de calidad periódicos que nos permiten ofrecer las mejores garantías

Inversión en ciberseguridad: cómo optimizar el gasto y alcanzar el nivel de protección adecuado

¿Qué es Proxmox Virtual Environment (VE)?

Proxmox VE es una plataforma de virtualización open source que combina tecnología KVM (para virtualizar máquinas) y LXC (para contenedores), ofreciendo entornos flexibles, seguros y escalables. Es una opción robusta y solvente para implementar infraestructuras de virtualización empresarial.

Nuestra intención es presentarte Proxmox Virtual Environment (VE) como una solución integral que permite la gestión unificada de máquinas virtuales y contenedores desde una interfaz web intuitiva y fácil de administrar.

Principales características de Proxmox VE

Arquitecturas en Proxmox: desde un solo servidor hasta clúster de alta disponibilidad

Proxmox VE permite desde la instalación en un único servidor, ideal para entornos reducidos o de pruebas, hasta la creación de un clúster de alta disponibilidad (High Availability) que garantiza la continuidad del servicio.

Para la creación de un clúster en Proxmox es necesario contar con un mínimo de tres nodos y un almacenamiento compartido, que puede configurarse mediante las siguientes opciones:

- Protocolos de red NFS o iSCSI junto con un sistema de almacenamiento externo.

- Almacenamiento local implementando CEPH, una solución de almacenamiento definido por software (SDS) que mejora el rendimiento y la resiliencia.

Cómo diseñar una solución con CEPH en Proxmox para alta disponibilidad

Si su objetivo es rendimiento y resiliencia, CEPH es la opción recomendada de almacenamiento en Proxmox VE. Esta combinación garantiza una infraestructura de virtualización de alta disponibilidad y tolerante a fallos.

Las necesidades del sistema CEPH se calculan en función del almacenamiento requerido. A continuación, se presentan los cálculos básicos para un entorno de tres nodos con 8 TB de almacenamiento disponible para máquinas virtuales.

Para ofrecer 8 TB disponibles con replicación triple (factor 3), necesitaremos 12 TB Raw por cada nodo.

Por ejemplo, con 4 discos de 3,2 TB cada uno.

Al ser un entorno de producción, la recomendación siempre es que sean discos SSD NVMe para máximo rendimiento.

Para el cálculo de la memoria RAM que utilizará Proxmox y el sistema CEPH podemos utilizar la siguiente guía, basándonos en 12 TB de capacidad de cada nodo:

Sistema operativo Proxmox (S.O.): 4 GB CEPH: (1 GB RAM x 12 TB NVMe) + 3GB CEPH Backend = 15 GB

Esto nos daría un total de 19 GB de RAM a reservar en ese nodo para el sistema base y CEPH.

Para el cálculo de cores que utilizará Proxmox y el sistema CEPH podemos utilizar la siguiente guía, basándonos en 12 TB de capacidad de cada nodo:

CEPH por nodo: (1 monitor) + (1 manager) + (4 OSD * 3) = 14 cores PROXMOX S.O. por nodo: 2 cores

Tenga estos datos en cuenta a la hora del diseño de los nodos, para que el rendimiento de las máquinas virtuales sea el adecuado.

Ventajas de combinar Proxmox VE y CEPH

entornos empresariales

tolerancia a fallos

tecnologías open source

optimizado

Conclusión

Proxmox VE es una solución potente para virtualización empresarial. Si busca alta disponibilidad y rendimiento, la combinación con CEPH es ideal.

Preguntas frecuentes (FAQ) sobre Proxmox VE y CEPH

Proxmox VE es una plataforma de virtualización open source y gratuita, lo que la convierte en una excelente opción para empresas que buscan reducir costes sin renunciar a la fiabilidad.

No obstante, ofrece suscripciones empresariales que proporcionan soporte profesional y acceso a repositorios estables con actualizaciones certificadas, garantizando un entorno seguro y optimizado para producción.

KVM virtualiza sistemas operativos completos, cada uno con su propio kernel independiente, lo que proporciona un aislamiento total y es ideal para entornos de producción o pruebas complejas.

Por su parte, LXC (Linux Containers) gestiona contenedores ligeros que comparten el kernel del host, ofreciendo una mayor eficiencia en recursos y tiempos de despliegue más rápidos.

Ambas tecnologías se integran en Proxmox VE, permitiendo combinar máquinas virtuales (KVM) y contenedores (LXC) en una misma infraestructura para obtener el mejor equilibrio entre rendimiento, seguridad y flexibilidad.

Contáctenos, estaremos encantados de atenderle

¿Por qué LIDER IT Consulting?

-

Experiencia+40 años en el sector con + 1.500 clientes satisfechos

-

AsesoramientoGuiamos al cliente en la adopción de nuevas tecnologías y productos

-

CompromisoRespondemos con honestidad a las necesidades de cada negocio

-

PersonalizaciónNos adaptamos al tamaño, sector y necesidades ofreciendo un servicio único

-

CalidadControles de calidad periódicos que nos permiten ofrecer las mejores garantías